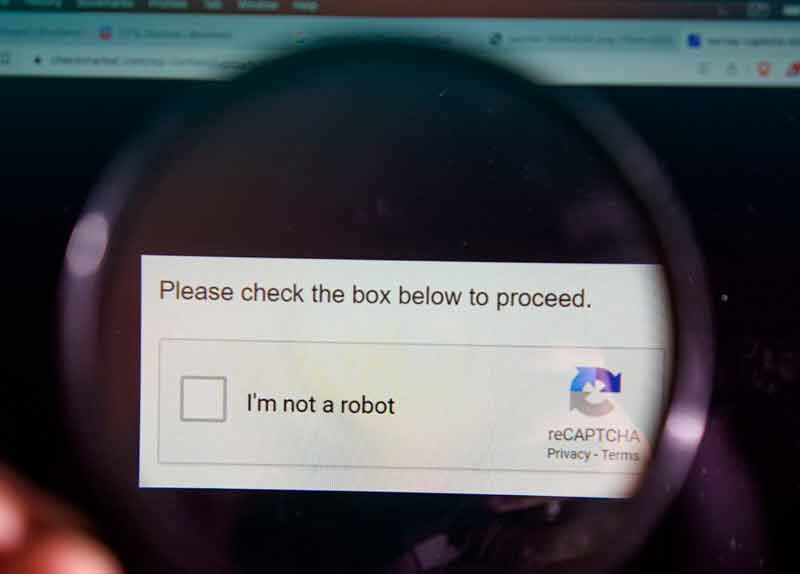

Los bots tienen un papel fundamental en el entorno actual de Internet. Aunque algunos, como los rastreadores y los motores de búsqueda de Google, cumplen funciones legítimas, aproximadamente un 40% se consideran maliciosos. Estos bots pueden usarse para actividades dañinas que van desde la propagación de mensajes polarizantes en redes sociales hasta ataques distribuidos de denegación de servicio (DDoS) y la toma de control de cuentas. Aunque los sitios web emplean herramientas como los CAPTCHA para bloquear bots, ESET, líder en detección proactiva de amenazas, advierte que esto no elimina la necesidad de precaución, pues existen páginas falsas de verificación que distribuyen malware.

Camilo Gutiérrez Amaya, jefe del laboratorio de investigación de ESET Latinoamérica, explica que las personas suelen completar los CAPTCHA sin cuestionarlos porque se supone que sirven para mantener alejados a los bots. Sin embargo, en algunos casos, las páginas que los presentan son fraudulentas y pueden causar problemas. Estas amenazas utilizan CAPTCHA falsos para ocultar actividades maliciosas tanto a los usuarios como al software de seguridad, aprovechando herramientas legítimas de Windows para evitar ser detectadas.

Esta técnica funciona por varias razones: la confianza que se tiene en los CAPTCHA como método válido de seguridad en línea, la impaciencia que genera querer acceder rápidamente a contenido sin cuestionar los pasos y la costumbre de pasar por múltiples verificaciones online, como al realizar pagos. Las víctimas pueden toparse con estos CAPTCHA falsos a través de enlaces maliciosos recibidos por phishing, SMS o redes sociales, o al visitar sitios legítimos comprometidos con anuncios maliciosos o contenido falso que descargan malware sin necesidad de interacción.

El cuadro de CAPTCHA falso puede parecer auténtico, pero en lugar de pedir tareas típicas, puede solicitar acciones sospechosas como hacer clic en “verificar que eres humano”, abrir el comando ejecutar de Windows, pegar comandos ocultos en el portapapeles y ejecutarlos. Estas acciones activan herramientas legítimas de Windows para descargar malware, generalmente un infostealer, que roba información confidencial del dispositivo.

Gutiérrez Amaya señala que los infostealers son programas diseñados para capturar datos sensibles de ordenadores y teléfonos, incluyendo credenciales, fotos y contactos, que luego se venden o usan para suplantación. Atacan navegadores, correos, carteras digitales y sistemas operativos mediante técnicas como keylogging y captura de pantalla. En 2024, se registraron al menos 23 millones de víctimas de infostealers, con más de 2.000 millones de credenciales robadas. Entre ellos, Lumma Stealer infectó cerca de 10 millones de dispositivos antes de ser desmantelado en una operación internacional en la que participó ESET.

Además, los CAPTCHA falsos pueden instalar troyanos de acceso remoto (RAT), que permiten a un atacante controlar remotamente el dispositivo. Por ejemplo, AsyncRAT estuvo presente en el 4% de incidentes en 2024, facilitando robo de datos y espionaje. Para protegerse, ESET recomienda desconfiar de CAPTCHA inusuales, mantener sistemas y navegadores actualizados, usar software de seguridad confiable, evitar software pirata y considerar bloqueadores de anuncios para impedir la carga de contenido malicioso.

Gutiérrez Amaya aconseja que si se cae en la trampa de un CAPTCHA falso, es crucial actuar rápido: realizar un análisis completo con un buen antivirus, desconectar el dispositivo de Internet, respaldar archivos importantes, restaurar el equipo a valores de fábrica y cambiar todas las contraseñas usando gestores seguros. También recomienda activar la autenticación de doble factor para añadir una capa extra de protección y minimizar daños futuros.