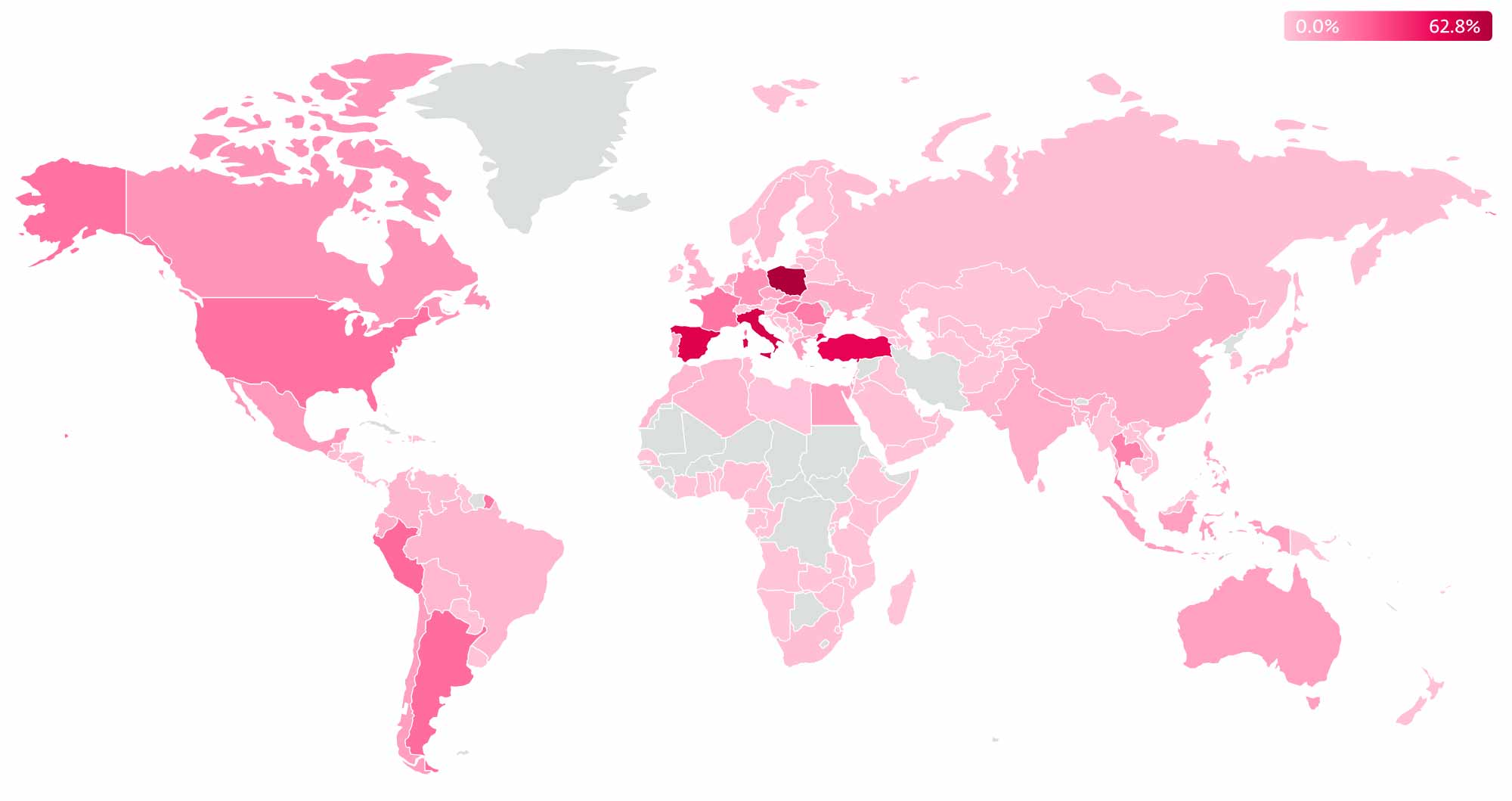

ESET, reconocida por su labor en ciberseguridad, colaboró en una operación internacional que logró desmantelar gran parte de la infraestructura de Danabot, un malware especializado en el robo de información. Esta acción fue liderada por el Departamento de Justicia de EE.UU., el FBI y agencias de defensa, con el apoyo de organismos internacionales de Alemania, Países Bajos y Australia. Empresas como Amazon, Google, PayPal y CrowdStrike también participaron en este esfuerzo conjunto.

Danabot funcionaba bajo un modelo de “malware como servicio”, donde los desarrolladores ofrecían el malware en alquiler a otros ciberdelincuentes a cambio de una suscripción. Esta herramienta no solo robaba información confidencial, sino que también era usada para distribuir otros programas maliciosos, como ransomware. ESET compartió detalles sobre las funciones más recientes del malware, su modelo de negocio y los recursos que ofrecía a los afiliados.

El grupo detrás de Danabot mantenía un control centralizado, alquilando su tecnología a terceros que luego desarrollaban sus propias redes de bots. El malware contaba con múltiples capacidades: robo de datos desde navegadores, clientes de correo y FTP, keylogging, grabación de pantalla, control remoto, extracción de archivos, inyecciones web y captura de formularios. ESET también detectó campañas en las que se utilizó Danabot para distribuir ransomware en equipos previamente infectados.

Además, Danabot fue empleado en actividades inusuales, como ataques DDoS, incluyendo uno contra el Ministerio de Defensa de Ucrania tras la invasión rusa. Su distribución se realizaba mediante técnicas como el abuso de anuncios de Google, engañando a usuarios con sitios que aparentaban ofrecer software legítimo o soluciones a problemas técnicos. Estas estrategias de ingeniería social buscaban inducir a las víctimas a ejecutar comandos maliciosos.

El paquete que los desarrolladores entregaban a sus afiliados incluía herramientas como un panel de control, software de backconnect y un servidor proxy para mantener la comunicación con los bots. Desde 2018, ESET ha seguido de cerca la evolución del malware, identificando servidores de comando y control y colaborando en campañas globales. Aunque no se descarta que Danabot intente resurgir, su operación ha sufrido un golpe significativo con la identificación de varios responsables clave.